Запуск подпроекта

В консоли КАСКАД запускается интерфейс пользователя «GEDI», где находится подключенный подпроект модуля системы ИБ.

Есть несколько вариантов запуска подпроекта. Это создание менеджера интерфейса пользователя и открытие в панели состав проекта.

Запуск через интерфейс пользователя GEDI

Интерфейс пользователя «GEDI» открывается из консоли при запуске проекта.

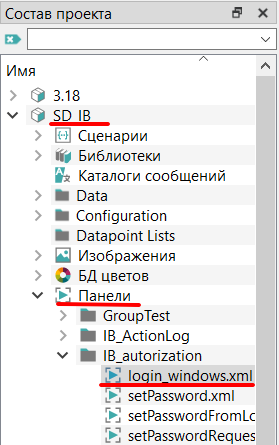

При последовательном выборе следующих пунктов: «Состав проекта» à «SD_IB» à «Панели» à «IB_autorization» à «login_windows.xml» (Рисунок 1) откроется окно авторизации модуля системы ИБ.

Запуск через создание менеджера интерфейса пользователя

Создание менеджера производится в Консоли КАСКАД.

После нажатия кнопки ![]() «Добавить новый менеджер» в окне редактирования нужно выбрать менеджер «WCCOAui Интерфейс пользователя»(Рисунок 2).

«Добавить новый менеджер» в окне редактирования нужно выбрать менеджер «WCCOAui Интерфейс пользователя»(Рисунок 2).

Далее прописывается в поле «Опции» путь до файла «login_windows.xml» c флагом —p. Путь может выглядеть следующим образом:

«-p C:\Kaskad_projects\SD_IB\panels\IB_autorization\login_windows.xml» (Рисунок 3).

Путь до файла можно скопировать в панели: «Состав проекта» à «SD_IB» à Панели à «I B_autorization» à «login_windows.xml».

После создания менеджера, подпроект будет запускаться из окна консоли. Запуск менеджера происходит при нажатии кнопки ![]() «Запустить менеджер», либо автоматически, при запуске всего проекта, если изначально был выбран режим запуска «Всегда» при создании менеджера.

«Запустить менеджер», либо автоматически, при запуске всего проекта, если изначально был выбран режим запуска «Всегда» при создании менеджера.

Менеджер должен запускаться вместе со скриптом «uiTracking.ctl»,поэтому необходимо указать в поле «Опции» менеджера опцию «-s uiTracking.ctl».

Окно авторизации

После запуска проекта откроется окно авторизации модуля системы ИБ. В окне выбирается пользователь и вводится соответствующий пароль (Рисунок 4).

① – выпадающий список пользователей; ② – поле ввода пароля

Меню настройки ИБ

Меню настройки информационной безопасности необходимо для того, чтобы пользователь мог настроить параметры безопасности системы, в соответствии с потребностями компании и общими требованиями политики безопасности (Рисунок 5).

В меню настраиваются следующие разделы:

- «Информационная безопасность». Здесь можно настроить политики и процедуры безопасности, включая политики паролей. Проводится управление доступом для пользователей, создаются новые учетные записи или изменяются существующие;

- «Журнал действий пользователя». Приводится таблица с отображением действий пользователей, совершенных за определенный промежуток времени;

- «Системный журнал ОС». Просмотр информации о событиях, происходящих в системе (запуск и остановка приложений, изменение конфигурации системы, ошибки и сбои, действия пользователя);

- «Журнал критических событий ИБ». Просмотр таблицы с отображением критических событий ИБ (изменение настроек ИБ, пароли и полномочия);

- «Контроль целостности». Используется для обнаружения и предотвращения изменений и нарушений целостности данных и систем.

Окно информационной безопасности

Управление информационной безопасностью включает в себя ряд мер и процедур, направленных на защиту конфиденциальности и доступности информации в системе управления ИБ.

Раздел настроек информационной безопасности включает следующие аспекты (Рисунок 6):

- создание и настройка учетных записей пользователей;

- создание и настройка групп пользователей;

- конфигурация политики паролей;

- управление правами рабочих станций;

- управление правами систем;

- блокировка пользователя при неудачной попытке входа.

Раздел «Пользователи»

В разделе «Пользователи» добавляются новые пользователи, изменяются или удаляются существующие.

Создание пользователей и добавление к группе – это важная часть системы ИБ, которая позволяет соблюдать политику безопасности.

Пользователи отображаются в таблице, где указывается имя, полное имя и описание пользователя.

Поиск по логину пользователя производится в текстовой строке (Рисунок 7).

Распечатать таблицу с отображением пользователей можно нажав кнопку ![]() в верхней левой части экрана.

в верхней левой части экрана.

Для экспорта таблицы необходимо нажать кнопку ![]() , также в верхней левой части экрана.

, также в верхней левой части экрана.

Далее будет описан процесс создания учетной записи.

Учетная запись создается в разделе «Пользователи» при выполнении следующих шагов:

- Нажать кнопку

, после чего откроется окно создания учетной записи пользователя (Рисунок 8).

, после чего откроется окно создания учетной записи пользователя (Рисунок 8).

- В строке «Логин пользователя» ввести обозначение пользователя латинскими буквами. При некорректном вводе логина выйдет окно с предупреждением об ошибке (Рисунок 9).

Рисунок 3.9 Предупреждение об ошибке в логине

- Заполнить строку «Пароль». Пароль пользователя должен состоять минимум из 7 символов. При вводе используются только латинские символы.

- Подтвердить пароль. Для пароля можно назначить дополнительные требования в разделе

. При выборе соответствующего чекбокса с требованиями в пароль потребуется добавлять спецсимволы, цифры, прописные или строчные буквы. Требования к паролю, которые в данный момент установлены, отражаются в списке под строкой подтверждения пароля (Рисунок 10).

. При выборе соответствующего чекбокса с требованиями в пароль потребуется добавлять спецсимволы, цифры, прописные или строчные буквы. Требования к паролю, которые в данный момент установлены, отражаются в списке под строкой подтверждения пароля (Рисунок 10).

При вводе некорректного пароля появится окно с предупреждением (Рисунок 11).

Если при потверждении пароля данные не совпадают с изначальным паролем в интерфейсе выйдет сообщение об ошибке ![]() .

.

- Ввести фамилию, имя, отчество в поле «Полное имяпользователя». Строка обозначает конкретное ФИО человека, использующего данную учетную запись.

- Ввести инициалы в поле «Инициалыпользователя». Это нужно для обозначения короткого названия учетной записи.

- В поле «Описание пользователя» ввести информацию по учетной записи или необходимые данные.

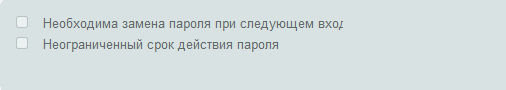

- В нижней части окна выбрать один из чекбоксов, показанных на рисунке (Рисунок 12):

- замена пароля при входе. При последующем входе в учетную запись потребуется изменить пароль;

- неограниченный срок действия пароля. Изначальный пароль будет использоваться при последующем входе в учетную запись.

- В таблице «Группы пользователей»назначается группа для данной учетной записи.

Примечание: В зависимости от принадлежности к группе, пользователю присваиваются определенные права. Права групп конфигурируются в разделе ![]() .

.

Для создания или отмены учетной записи нужно нажать на кнопку ![]() или

или ![]() в правой нижней части окна, соответственно.

в правой нижней части окна, соответственно.

Далее будет описан порядок изменения учетной записи в разделе «Пользователи».

Для изменения учетной записи пользователя, следует:

- Выбрать в таблице требуемую учетную запись и нажать кнопку

, после чего откроется окно редактирования учетной записи (Рисунок 13).

, после чего откроется окно редактирования учетной записи (Рисунок 13).

- Редактируется полное имя, инициалы и описание пользователя.

Примечание: Логин пользователя после создания изменить нельзя.

В чекбоксах в нижней левой части экрана настраивается срок действия пароля или блокировка учетной записи.

Далее будет описан процесс смены пароля учетной записи.

Изменить пароль можно нажав кнопку ![]() в окне свойства учетной записи, после чего откроется следующее окно изменения пароля (Рисунок 14).

в окне свойства учетной записи, после чего откроется следующее окно изменения пароля (Рисунок 14).

В окне изменения пароля необходимо ввести новый пароль, подтвердить его и затем нажать ![]() . При совпадении нового пароля со старым появится следующая ошибка (Рисунок 15).

. При совпадении нового пароля со старым появится следующая ошибка (Рисунок 15).

Далее будет описан процесс удаления учетной записи.

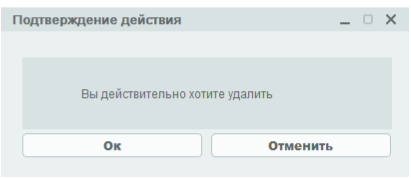

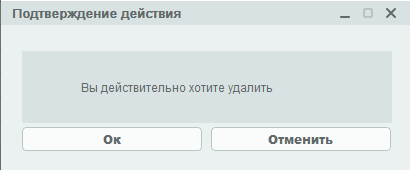

Для удаления учетной записи нужно нажать ![]() в окне настройки информационной безопасности, после чего нажать «ОК» в окне с подтверждением действия (Рисунок 16).

в окне настройки информационной безопасности, после чего нажать «ОК» в окне с подтверждением действия (Рисунок 16).

Раздел «Группы»

В системе ИБ раздел «Группы» используется для создания и управления группами пользователей (Рисунок 17).

Рисунок 17: Окно раздела групп

Основные функции:

- создание и управление группами пользователей. Возможно создавать новые группы и управлять существующими;

- управление членством. Возможно добавлять и удалять пользователей из групп;

- управление полномочиями. Возможно назначать и убирать полномочия для групп пользователей.

В настройке групп приведена таблица со списком имен и описаний группы пользователей.

В поле «Группа включена в зоны:» возможен выбор зон, в которые включена группа (Рисунок 18). Зона – это условное обозначение определенного участка технологического процесса. Зоны задаются при добавлении или изменении групп, путь до конфигурации: «Группы» à «Изменить/Добавить» à «Настройки участков».

Далее будет описана настройка пользовательских полномочий.

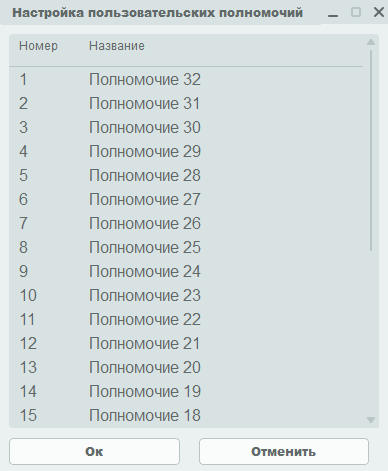

В списке с чекбоксами в правой части окна приведены пользовательские полномочия (Рисунок 19).

Пользовательские полномочия – это права доступа для каждой группы пользователей к различным функциям системы ИБ.

Для установки полномочий требуется:

- выбрать требуемую группу пользователей в таблице;

- поставить или убрать флажок на нужных правах доступа приведенных в списке окна настройки информационной безопасности.

При нажатии кнопки ![]() откроется окно настройки названий пользовательских полномочий.

откроется окно настройки названий пользовательских полномочий.

В данном окне редактируются названия пользовательских полномочий. Для этого нужно выбрать требуемый номер и изменить его описание.

Примечание: действия, которые дают пользовательские полномочия, могут задаваться по требованиям ИБ при настройке внутренней части модуля.

В модуле ИБ существуют базовые полномочия, которые имеют изначальные настройки прав доступа, их нельзя отредактировать. Всего доступно 5 полномочий:

- Визуализация. Управление правами доступа групп пользователей к визуализации данных о группах. Обычно назначается для гостевых пользователей.

- Базовые права пользователя. Управление изменениями данных и пароля учетной записи.

- Расширенные права пользователя. Выставляются в зависимости от требований.

- Администрирование. Предоставление прав администратора для групп пользователей.

- Квитирование. Предоставление возможности квитирования сообщений для групп пользователей.

В таблице указаны какие полномочия для пользователей доступны при установке стандартных прав доступа.

| Полномочия | Администратор (все системы) | Админист—ратор (одна система) | Главный оператор | Опера—тор | Гостевая учетная запись |

| Визуализация | ✓ | ✓ | ✓ | ✓ | ✓ |

| Базовые права пользователя | ✓ | ✓ | ✓ | ✓ | ✗ |

| Расширенные права пользователя | ✓ | ✓ | ✓ | ✗ | ✗ |

| Администрирование | ✓ | ✓ | ✗ | ✗ | ✗ |

| Квитирование | ✓ | ✓ | ✓ | ✓ | ✗ |

| Пользователь-ские полномочия | ✓ | ✗ | ✗ | ✗ | ✗ |

Далее будет описан процесс добавления новых групп.

Создание новых групп пользователей выполняет следующие цели:

- управление доступом: группы позволяют управлять доступом пользователей к различным функциям системы ИБ;

- управление ролями и полномочиями: группы позволяют управлять ролями и полномочиями пользователей;

- аналитика и отчетность: позволяют проводить анализ и понимание активности и прав групп пользователей, а также принятие соответствующих мер по обеспечению безопасности.

Для создания новой группы следует:

- Открыть окно «Группы» в разделе настроек информационной безопасности.

- Нажать кнопку

, после чего откроется окно настроек групп пользователей (Рисунок 20).

, после чего откроется окно настроек групп пользователей (Рисунок 20).

- В поле«Имя группы пользователей»указать условное обозначение для группы пользователей. В поле «Имя группы пользователей» вносятся только латинские буквы.

- В поле «Полное имя группы пользователей» вводится развернутое имя группы пользователей. Разрешается вводить символы кириллицей.

- В поле «Описание группы пользователей» прописывается пояснение или описание прав и другой информации для группы пользователей.

- Выпадающий список «База применяемых текстов» указывает на применяемые описания для групп.

- В правой части окна приведена таблица для выбора участка, к которому будет относиться группа пользователей. Чтобы соотнести группу к участку, потребуется выбрать нужный чекбокс в таблице (Рисунок 21).

Участки важны для управления ролями и привилегиями группы пользователей в системе ИБ.

Далее будет описан процесс настройки участков.

Настройку и добавление участков можно сделать в окне настройки групп пользователей при нажатии ![]() (Рисунок 22).

(Рисунок 22).

Для добавления новых участков следует:

- В строке «Имя участка» указывается короткое имя. В последующем имя участка не подлежит редактированию.

- В строке «Полное имя»вносится полное название участка работ.

- В строке «Описание участка» вносятся данные по участку, где указывается подробная информация для данного участка.

- В строке «Члены» указаны пользователи, которые прикреплены к данному участку.

- Участок добавляется при нажатии кнопки

.

.

Для настройки созданного участка в окне набора участков следует выбрать определенный участок в столбце слева (см. Рисунок 22).

После внесения изменений нажать кнопку ![]() для сохранения действий.

для сохранения действий.

Удаление участка происходит при нажатии ![]() в окне набора участков.

в окне набора участков.

Для изменения группы пользователей требуется сделать следующее:

- В разделе «Группы» выбрать группу пользователей, которую нужно изменить.

- Нажать

, после чего откроется «Окно настройки групп пользователей»(Рисунок 23).

, после чего откроется «Окно настройки групп пользователей»(Рисунок 23).

- Внести изменения в требуемые поля и нажать

.

.

Примечание: нельзя изменить «Имя группыпользователей».

Удаление группы пользователей производится в окне настройки информационной безопасности (Рисунок 24). Для удаления необходимо выбрать группу в таблице и нажать ![]() . В результате выйдет окно подтверждения действия (Рисунок 25), в котором нужно нажать «ОК» для подтверждения действия.

. В результате выйдет окно подтверждения действия (Рисунок 25), в котором нужно нажать «ОК» для подтверждения действия.

- Раздел рабочие станции

Раздел рабочие станции в модуле ИБ используется для управления и защиты рабочих станций в сети (Рисунок 26).

Основные функции, включенные в раздел рабочих станций:

- Обнаружение и классификация рабочих станций. Возможно настроить систему обнаружения и классификации всех рабочих станций.

- Управление доступом к рабочим станциям. Возможно настроить полномочия для отдельных рабочих станций.

Добавление происходит в разделе «Рабочие станции», для чего нужно сделать следующие шаги:

- В строке «Имя рабочейстанции» указать название устройства, с которого был выполнен вход в модуле ИБ. При нажатии кнопки «Выбрать текущую станцию» внести имя рабочей станции, которая используется для входа в систему на данный момент.

- В выпадающем списке

можно указать к какой группе относится данная рабочая станция, например, указать все группы.

можно указать к какой группе относится данная рабочая станция, например, указать все группы. - Нажать

для добавления рабочей станции.

для добавления рабочей станции.

Добавленные станции отображаются в табличном виде. В столбцах указывается имя рабочей станции и группа пользователей, к которой она относится.

Для установки пользовательских полномочий требуется:

- Открыть раздел «Рабочие станции».

- Выбрать требуемую рабочую станцию в таблице.

- Поставить или убрать флажок на нужных правах доступа приведенных в списке окна настройки информационной безопасности.

При нажатии кнопки «Настройки пользовательских полномочий» откроется окно настройки названий пользовательских полномочий.

- Раздел «Пароли»

Раздел «Пароли» в модуле ИБ используется для управления и защиты паролей пользователей в системе (Рисунок 27).

Основные функции, которые включены в раздел «Пароли»:

- управление паролями пользователей. Возможно установить требования к паролям (минимальная длина, использование определенных символов, установка срока действия и предупреждения об окончании срока действия пароля);

- управление паролями для групп пользователей. Возможно устанавливать для групп пользователей разные требования к паролям, в зависимости от требований безопасности.

Шаги для настройки паролей групп пользователей следующие:

- В столбце «Группа пользователей» выбирается требуемая группа.

- В настройках политики паролей указывается:

- период действия пароля, например от 1 до 90 дней;

- предупреждение об окончании пароля за определенное количество дней;

- минимальная длина пароля (количество символов);

- требования к паролю (использование спецсимволов, цифр или прописных/строчных букв при создании пароля);

- количество предыдущих паролей от которых он должен отличаться. Например, при значении 2, новый пароль не должен совпадать с последними двумя паролями.

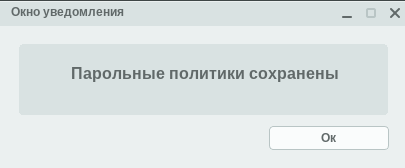

- Нажать кнопку «Применить» для сохранения изменений. При успешном сохранении появится следующее уведомление (Рисунок 28).

- Раздел «Синхронизация»

Раздел «Синхронизация»позволяет обновлять настройки и параметры в системе ИБ. При изменении политики безопасности или требований к доступу в разделе синхронизации можно сбросить права для определенных систем (Рисунок 29).

При создании системы все данные (пользователи, пароли, точки данных и др.) синхронизируются.

Сброс настроек прав систем нужен при изменении политики безопасности. Для этого следует:

- В разделе «Синхронизация» в списке систем выбрать одну систему или несколько.

- Нажать кнопку «Применить» для сброса прав.

После сброса прав в системе требуется заново настраивать политику безопасности.

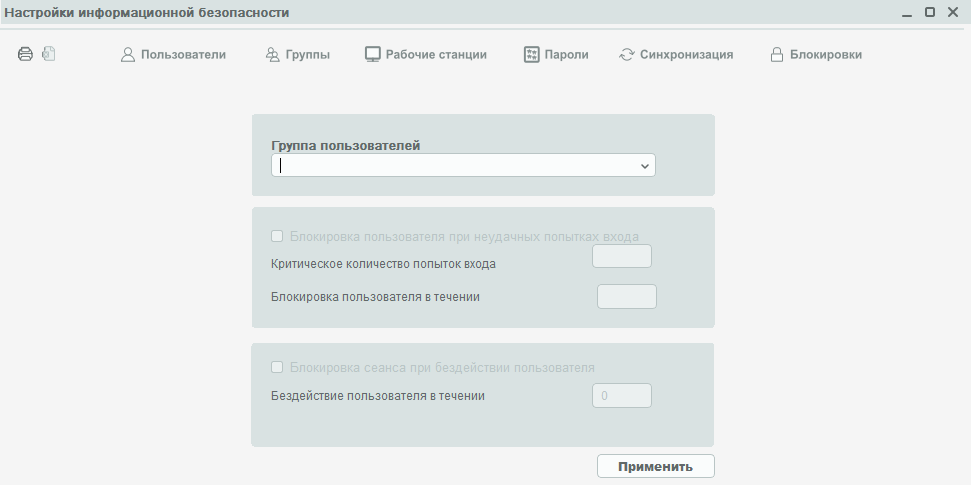

- Раздел «Блокировки»

Раздел «Блокировки»в модуле ИБ используется для управления блокировкой и разблокировкой пользователей в системе (Рисунок 30).

Основные функции раздела:

- Управление блокировкой групп пользователей. Возможно установить правила блокировки пользователей при неудачных попытках входа (указать количество попыток входа и блокировка пользователя в течение определенного времени).

- Управление блокировкой при бездействии. Возможно настроить блокировку сеанса при бездействии пользователя в течение определенного времени.

Для установки блокировки группы пользователей при попытках входа, следует (Рисунок 31):

- Выбрать группу в выпадающем списке «Группа пользователей».

- Поставить флажок блокировки пользователя при неудачных попытках входа.

- Установить критическое количество попыток входа. После превышения лимита попыток входа, пользователь заблокируется.

- Установить время блокировки пользователя. Время блокировки измеряется в днях.

- Установить время бездействия, которое измеряется в минутах. Для установки времени при бездействии пользователя, должен быть установлен следующий флажок (Рисунок 32).

- Нажать кнопку «Применить» для сохранения внесенных изменений.

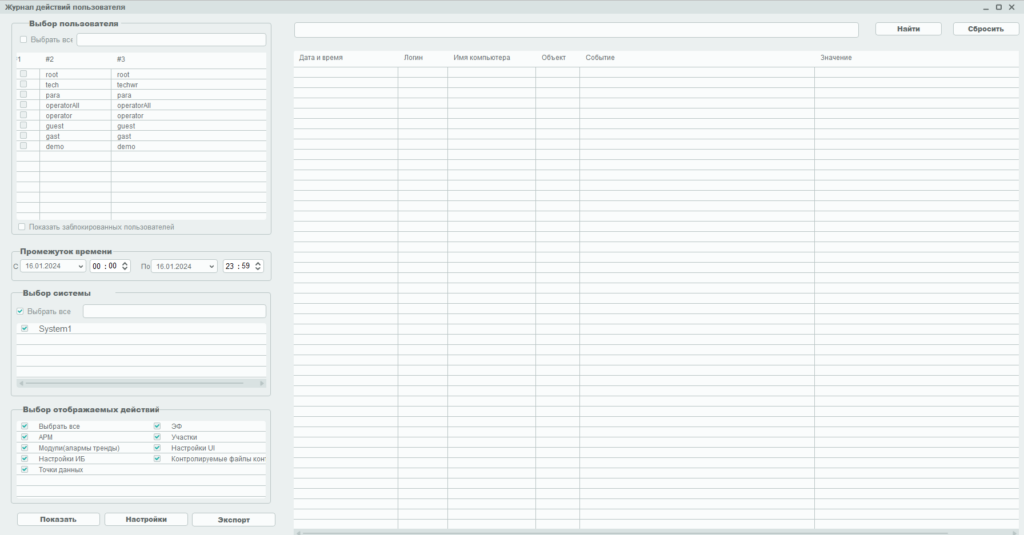

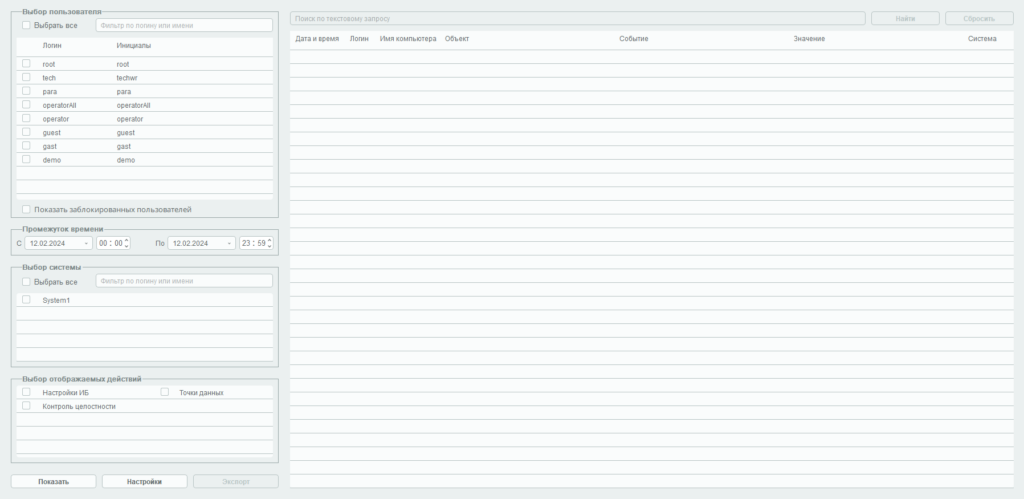

Журнал действий пользователя

Журнал действий пользователя — это компонент модуля ИБ, который используется для регистрации и хранения информации о действиях пользователей в системе ИБ.

Основные аспекты журнала действий пользователя:

- регистрация действий. Основная функция журнала действий пользователя – регистрировать и хранить действия пользователей в системе ИБ (ввод и вывод данных, действия в отдельных АРМ, модулях (алармы, тренды), настройку ИБ и др.);

- аудит безопасности. Позволяет проводить аудит безопасности системы ИБ (отслеживание активности отдельных пользователей, мониторинг доступа к конфиденциальных данным или функциям ИБ, при просмотре записей журнала обнаружение причины проблем);

- согласование. Журнал действий может быть использован для проверки согласованности операций с учетом предыдущих действий и состояния системы.

Журнал действий пользователя запускается в окне настройки ИБ при нажатии кнопки ![]() . Окно представлено списком выбора пользователя, промежутка времени, выбора системы и отображаемых действий (Рисунок 33 и Рисунок 34).

. Окно представлено списком выбора пользователя, промежутка времени, выбора системы и отображаемых действий (Рисунок 33 и Рисунок 34).

В окне журнала действий пользователя приведен список выбора пользователей. Выбор осуществляется при указании чекбокса с нужным пользователем.

Поиск пользователя осуществляется в строке над списком и используется только его логин.

По умолчанию заблокированные пользователи не указываются в списке. Для того, чтобы сделать их видимыми, потребуется отметить чекбокс под списком пользователей.

Чекбокс «Выбрать всех пользователей»отмечает всех пользователей в списке (Рисунок 35).

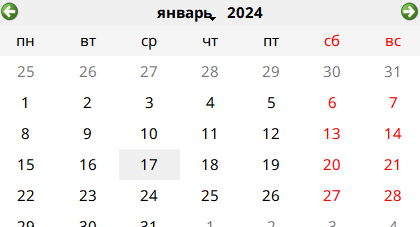

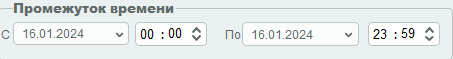

Далее указывается промежуток времени, в котором потребуется просмотреть действия пользователей. Нужно указать дату и точное значение промежутка времени (Рисунок 36).

Дата выбирается во всплывающем календаре (Рисунок 37).

Время регулируется кнопками вверх и вниз ![]() .

.

Выбор системы осуществляется нажатием на чекбокс с соответствующей системой, либо выбором чекбокса «Выбрать все»(Рисунок 38).

Выбор отображаемых действий показывает, какие действия пользователя будут видны в журнале. Для этого следует выбрать чекбокс (Рисунок 39).

В списке отображаемых действий есть возможность получать уведомления о действиях в разных частях системы. Далее приведены пояснения отображаемых действий в системе:

- АРМ. Отображаются действия связанные с оператором автоматизированного рабочего места;

- Модули (алармы,тренды). Действия, совершенные в модуле алармов и трендов (закрытие или открытие окна, действия по конфигурации модулей и т.д.);

- Настройки ИБ. Отображаются все действия по изменению настроек информационной безопасности;

- Точки данных. Отображаются изменения в точках данных (изменение, создание или удаление);

- ЭФ. Отображаются все действия с экранными формами (открытие, закрытие или изменения размеров);

- Участки. Отображаются действия группы пользователей, связанные с определенным созданным участком;

- Настройки UI. Отображаются действия по настройке пользовательского интерфейса;

- Контролируемые файлы контроля целостности. Отображаются все действия с файлами контроля целостности.

Для поиска по пользователям в журнале действий нужно выполнить следующие шаги:

- Произвести выбор пользователя. В списке выбора пользователя, поставить флажок логина пользователя, либо выбрать всех пользователей.

- Настроить промежуток времени. Указать дату во всплывающем календаре и точное время.

- Выбрать систему в которой анализируются действия. В списке выбора системы отметить нужный чекбокс.

- Отметить в списке выбора отображаемых действий те действия, которые нужно показать.

- Нажать кнопку «Показать» для отображения действий пользователей за определенный период.

Список действий пользователей отображается в табличном виде. Таблица состоит из следующих стобцов:

- Дата и время. Указывается дата и время данного действия;

- Логин. Идентификатор определенного пользователя;

- Имя компьютера. Название в системе рабочей станции;

- Объект. Принадлежность к определенному участку;

- Событие. Произошедшее действие, которое было зафиксировано;

- Значение. Приоритет события;

- Система. Отмечается в какой системе произошло данное действие.

Поиск по текстовому запросу определенных действий пользователя, производится в строке в верхней части окна. Для выдачи результата нужно нажать кнопку «Найти», чтобы сбросить введенный текст – кнопку «Сбросить».

Для настройки отображений событий в журнале потребуется:

- Открыть список выводимых в таблице действий. Для этого нажать кнопку «Настройки», после чего откроется окно со списком выводимых действий журнала.

- Выбрать раздел «Информационная безопасность».

- Для указания видимых действий в журнале нужно отметить требуемый чекбокс (Рисунок 40).

Значения действий видимых действий журнала пользователя приведены далее:

- Закрытие всплывающих окон ЭФ. Показываются все закрытия экранных форм пользователем.

- Открытие всплывающих окон с ЭФ. Показываются все открытия экранных форм пользователем.

- Разворачивание/Сворачивание ЭФ. Показывается разворачивание / сворачивание экранных форм.

- Закрытие/Открытие ЭФ. Показывается открытие / закрытие экранных форм.

- Превышено количество попыток входа. Учетная запись временно заблокирована, показывается неудачная попытка входа пользователя при превышении количества входа.

- Настройка синхронизации ИБ. Показываются действия при настройке синхронизации ИБ.

- Измененные файлы восстановлены из эталона. Показывается восстановление файлов из эталона.

- Изменение настроек блокировок пользователей. Отмечаются действия по настройке доступа блокировок пользователей.

- Изменение настроек регистрации действий пользователей. Показываются все изменения при настройках действий пользователей.

- Изменено состояние флага «Срок паролянеограничен». Показываются действия при изменении чекбокса в настройках пароля.

- Изменение настроек зон ответственности. Показываются изменения при настройке участков.

- Изменено состояние флага «Требуется сменить пароль». Показываются действия при изменении чекбокса для смены пароля.

- Изменение политики паролей. Показываются любые изменения настройки политики паролей пользователей.

- Изменение правил рабочих станций. Показываются изменения в настройках рабочих станций в разделе информационной безопасности.

- Удаление группы авторизация. Показываются действия по удалению группы авторизации.

- Изменение настроек группы авторизации. Показываются действия по настройке группы авторизации.

- Переименование пользователя/группы. Показываются все смены имен пользователей или групп.

- Создание групп/ группы пользователей. Показываются созданные новые группы или группы пользователей.

- Изменение роли пользователя. Показываются внесенные настройки для пользователя в назначениях ролей.

- Удаление группы. Показываются все действия по удалению групп.

- Изменение прав групп. Показываются изменения в полномочиях групп.

- Изменение пароля пользователя. Показываются все изменения паролей пользователей.

- Блокировка/Разблокировка пользователя. Показываются все действия по запрету или доступу к учетной записи пользователя.

- Создание учетных записей пользователей. Показываются все создания учетных записей в журнале.

- Неуспешная попытка входа. Показываются неудачные попытки входа пользователя.

- Выгрузка информации. Показываются попытки экспорта файлов.

- Регистрация в системе, Показываются регистрацию пользователей в системе.

- Выход из системы, Показываются все завершения сеанса в системе пользователей

- Добавление/Удаление графика. Показываются действия связанные с модулем трендов.

- Закрытие/Открытие окна графиков. Показываются все закрытия и открытия окна для графиков.

- Изменение настроек видимости алармов. Показываются все изменения в видимости алармов.

- Квитирование нескольких алармов. Показываются действие по квитированию пользователем алармов.

- Сворачивание/Разворачивание окна алармов. Показываются все действия по сворачиванию и разворачиванию окна алармов пользователем.

- Открытие/Закрытие окна алармов. Показываются все закрытия открытия окон алармов пользователями.

- Изменение положения/размера окна алармов. Показываются действия пользователей с окном положения и размера окна алармов.

- Изменения фильтра. Показываются все изменения настроек для фильтров.

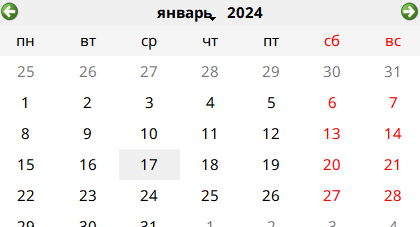

Для добавления и удаления пользовательских действий необходимо:

- Открыть список выводимых в таблице действий. Для этого нажать кнопку «Настройки» в журнале действий пользователя, в результате откроется окно со списком выводимых действий журнала.

- Выбрать пользовательские действия.

- Нажать кнопку «Добавить действие», в результате откроется окно изменения действий пользователя (Рисунок 41).

- В строке добавить действие.

- Нажать кнопку «Добавить» для сохранения. Добавленные действия отобразятся в таблице слева.

Удаление пользовательских действий проиходит в том же окне. Для этого после выбора действия в списке нужно нажать кнопку «Удалить», в результате появится окно подтверждения (Рисунок 42).

Для экспорта журнала действий (файла со списком действий), после получения данных, следует нажать кнопку «Экспорт», в результате откроется окно выбора директории для файла (Рисунок 43).

Системный журнал операционной системы

Системный журнал — это компонент модуля информационной безопасности, который используется для регистрации и хранения информации о событиях и действиях, происходящих в операционной системе.

Основные аспекты системного журнала ОС:

- Регистрация событий. Системный журнал регистрирует и хранит информацию о различных событиях, происходящих в системе (сообщения об ошибках, предупреждения, информация о запуске и остановке служб и другие важные события);

- Анализ безопасности. Системный журнал используется для анализа безопасности системы (отслеживание подозрительной активности, обнаружение несанкционированного доступа или нарушения безопасности, выявление потенциальных угроз или атак).

Системный журнал операционной системы запускается в окне настройки ИБ при нажатии кнопки «Системный журнал ОС» ![]() . Окно представлено списком для просмотра событий и панелями журнала, приложений и служб (Рисунок 44 и Рисунок 45).

. Окно представлено списком для просмотра событий и панелями журнала, приложений и служб (Рисунок 44 и Рисунок 45).

Внешний вид системного журнала ОС может отличаться, в зависимости от вашей операционной системы. Функция модуля вызывает утилиту установленную на текущей системе ( в Windows – это просмотр событий).

В левой колонке утилиты можно видеть отсортированные по разделам журналы. Всего 4 раздела:

- настраиваемые представления;

- журналы Windows;

- журналы приложений и служб;

- подписки.

В средней колонке отображается список событий выбранной категории. В правой колонке список доступных действий с выбранным журналом. Снизу располагается панель подробных сведений о конкретной записи.

Раздел позволяет настроить отображение событий так, чтобы они были более понятны и удобны для анализа. Внутри приведены события управления (Рисунок 46).

В разделе журналов Windows приведены все основные причины неполадок в работе систем и приложений. Журнал включает три основных и две дополнительных категории. Основные – это «Система», «Приложения» и «Безопасность», дополнительные – «Установка» и «Перенаправленные события» (Рисунок 47).

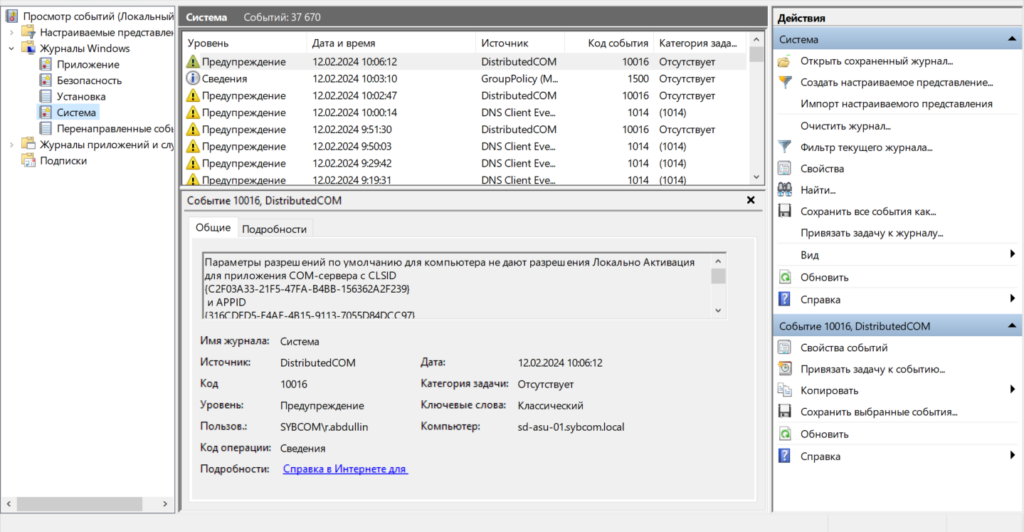

Категория «Система» содержит события, сгенерированные системными компонентами – драйверами и модулями Windows (Рисунок 48).

Ветка «Приложение» включает записи, созданные различными программами. Эти данные могут пригодиться для установления причины отказа той или иной программы (Рисунок 49).

Третья категория событий «Безопасность» содержит сведения, связанные с безопасностью системы (Рисунок 50). К ним относятся: входы пользователей в аккаунты, управление учетными записями, изменение разрешений и прав доступа к файлам и папкам, запуск и остановка процессов и так далее.

В утилите предусмотрена возможность поиска и фильтрации событий по свойствам.

Для фильтрации событий потребуется:

- Выбрать в левой колонке «Журнал Windows»à «Система».

- В правой колонке нажать «Фильтр текущего журнала»

- Отметить в открывшемся окне галочкой уровень события

- Нажать «ОК».

Для просмотра конкретного события необходимо кликнуть по нему дважды, в результате чего сведения откроются в окошке «Свойства событий».

Сделать очистку журнала можно следующим образом:

- Выбрать требуемый журнал в левой колонке и вызвать контекстное меню, нажав правую кнопку мыши.

- Нажать кнопку «Очистить журнал», в результате чего история очистится (Рисунок 52).

Журнал критических событий информационной безопасности

Журнал критических событий ИБ является важным инструментом для обеспечения безопасности, отслеживания и анализа критических событий в системе.

Основные аспекты журнала критических событий:

- Безопасность. Журнал критических событий позволяет отслеживать попытки несанкционированного доступа к системе, неправильных действий или попыток взлома. Это может помочь администратором обнаружить и предотвратить потенциальные угрозы безопасности.

- Устранение проблем. Журнал критических событий ИБ помогает специалистам быстрее находить и устранять проблемы в системе. Возможен просмотр записей журнала для понимания, что произошло перед появлением проблемы.

Журнал действий пользователя запускается в окне настройки ИБ при нажатии кнопки «Журнал критических событий ИБ» ![]() . Окно представлено списком выбора пользователя, промежутка времени, выбора системы и отображаемых действий (Рисунок 53).

. Окно представлено списком выбора пользователя, промежутка времени, выбора системы и отображаемых действий (Рисунок 53).

В окне журнала действий пользователя приведен список выбора пользователей. Выбор осуществляется при указании чекбокса с нужным пользователем.

Поиск пользователя осуществляется в строке над списком, для поиска используется только логин.

По умолчанию заблокированные пользователи не указываются в списке. Для того, чтобы сделать их видимыми, потребуется отметить чекбокс под списком пользователей.

Чекбокс «Выбрать всех пользователей»отмечает всех пользователей в списке (Рисунок 54).

Далее указывается промежуток времени, в котором потребуется просмотреть действия пользователей. Указывается дата и точное время промежутка времени (Рисунок 55).

Дата выбирается в всплывающем календаре (Рисунок 56).

Время регулируется кнопками вверх и вниз ![]() .

.

Выбор системы осуществляется нажатием на чекбокс с соответствующей системой, либо выбором чекбокса «Выбрать все»(Рисунок 57).

Выбор отображаемых действий отражает, какие действия пользователя будут видны в журнале. Для этого следует выбрать нужный чекбокс (Рисунок 58).

В списке отображаемых действий есть возможность получать уведомления о действиях в разных частях системы. Далее приведены пояснения отображаемых действий в системе:

- Настройки ИБ. Отображаются все действия при настройке информационной безопасности в системе.

- Точки данных. Отображаются изменения, создания или удаления точек.

- Контроль целостности. Отображаются все изменения в целостности файлов в системе.

Для поиска по пользователям в журнале действий нужно сделать следующее:

- Произвести выбор пользователя. В списке выбора пользователя выбрать нужный чекбокс пользователя, либо выбрать всех пользователей.

- Настроить промежуток времени. Указать дату во всплывающем календаре и точное время.

- Выбрать систему в которой анализируются действия. В списке выбора системы отметить нужный чекбокс.

- Отметить в списке выбора отображаемых действий те действия, которые нужно показать.

- Нажать кнопку «Показать», чтобы увидеть действия пользователей за определенный период.

Список действий пользователей отображается в табличном виде. Таблица состоит из следующих стобцов:

- Дата и время. Указывается дата и время данного действия.

- Логин. Идентификатор определенного пользователя.

- Имя компьютера. Название в системе рабочей станции.

- Объект. Принадлежность к определенному участку.

- Событие. Произошедшее действие, которое было зафиксировано.

- Значение. Приоритет события.

- Система. Отмечается в какой системе произошло данное действие.

Поиск по текстовому запросу определенных действий пользователя, производится в строке в верхней части окна. Для выдачи результата нажать кнопку «Найти», чтобы сбросить введенный текст — кнопку «Сбросить».

Список выводимых в таблице действий настраивается при нажатии кнопки «Настройки». После нажатия откроется окно со списком выводимых действий журнала. Для указания видимых действий в журнале следует отметить требуемый чекбокс (Рисунок 59).

Значения действий журнала критических журнала критических событий ИБ приведены далее:

- измененные файлы восстановлены из эталона. Показываются все действия по восстановлению файлов;

- отсутствует нарушение целостности файлов. Показывается информация проверки целостности файлов;

- действия привилегированных пользователей и администраторов. Показываются уведомления о всех действиях пользователей с правами администратора;

- факты доступа к защищенным объектам доступа. Показываются назначения доступа к защищенным объектам модуля ИБ;

- изменение настроек блокировок пользователей. Показываются изменения в настройках паролей пользователей;

- создание/Удаление/Переименование типа точек данных. Показываются все действия по конфигурированию точек данных в системе;

- обнаружено несоответствие файлов. Показываются все несоответствия, найденные при проверке целостности файлов;

- измененный файл удален, проверка не требуется. Показываются все действия по удалению файлов.

Для экспортирования файла со списком действий, после получения данных, следует нажать кнопку «Экспорт», в результате откроется окно выбора директории для файла (Рисунок 60).

Контроль целостности

Контроль целостности – это процесс обеспечения и поддержания целостности данных и систем в рамках информационной безопасности.

Контроль целостности модуля информационной безопасности необходим для того, чтобы убедиться в том, что система защищена от возможных угроз и не подвержена риску взлома или кражи данных. В случае обнаружения каких-либо проблем или несоответствий требованиям безопасности следует принять меры по устранению этих проблем.

Основные аспекты контроля целостности:

- защита от несанкционированного доступа. Контроль целостности включает в себя меры безопасности для предотвращения несанкционированного доступа к данным и системам;

- обнаружение и предотвращение изменений. Позволяет обнаруживать и предотвращать изменения данных и систем без разрешения.

Окно контроля целостности состоит из таблицы, где указаны столбцы (Рисунок 61):

- Список оборудования. Приведено все оборудование, которое используется в системе;

- Счетчик несоответствий. Показано количество несоответствия в целостности файлов и оборудования;

- Дата проверки. Указана дата последней проверки.

При контроле целостности оборудования возникновение несоответствий отмечается в списке красным индикатором (Рисунок 62).

При выборе определенного оборудования открывается список измененных файлов контроля целостности. В данном списке указываются только измененные файлы оборудования.

Окно списка файлов оборудования состоит из таблицы, где указаны следующие столбцы (Рисунок 63):

- Имя файла. Указывается название добавленного файла;

- Путь к файлу. Указывается директория файла в системе;

- Дата фиксации. Указывается время фиксации несоответствия целостности файла.

Для открытия окна настройки файлов контроля целостности следует нажать на кнопку «Настройки» ![]() на верхней панели, в результате откроется окно настройки системных и проектных файлов. В данном окне приведена возможность добавления и удаления файлов (Рисунок 64).

на верхней панели, в результате откроется окно настройки системных и проектных файлов. В данном окне приведена возможность добавления и удаления файлов (Рисунок 64).

Добавление файла в систему контроля целостности происходит в окне настройки следующим образом.

- Нажимается кнопка «Добавить» в нижней панели, в результате откроется окно добавления файлов (Рисунок 65).

- Указывается путь до файла (Рисунок 66).

| Раздел | Описание |

| Модуль системы информационной безопасности, основные сведения | Введение и ссылки на другие разделы |

| Установка модуля информационной безопасности | Порядок установки и первичная настройка модуля |

| Интерфейс модуля информационной безопасности | Описания интерфейса управления модулем |